Проведение тестов на проникновение (Penetration testing)

Одним из приоритетных направлений деятельности компании в

области информационной безопасности является проведение теста на проникновение

(Penetration Test).

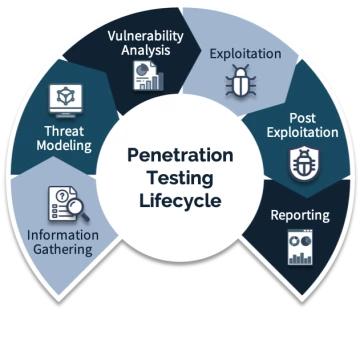

Тестирование на проникновение ( тесты на преодоление защиты, penetration testing, pentest) является популярной во всем мире услугой в области информационной безопасности. Суть таких работ заключается в санкционированной попытке обойти существующий комплекс средств защиты информационной системы. В ходе тестирования аудитор играет роль злоумышленника, мотивированного на нарушение информационной безопасности сети заказчика.

Процесс тестирования на проникновение подразумевает моделирование реальных действий злоумышленника – поиск уязвимостей системы защиты и их последующую эксплуатацию. Тест на проникновение позволяет получить независимую оценку и экспертное заключение о состоянии защищенности конфиденциальной информации.

По результатам работы готовится детальный отчет, который позволит не только узнать о степени защищенности конфиденциальных данных, но и получить конкретные рекомендации по устранению выявленных угроз информационной безопасности.

В ходе теста на проникновение осуществляются попытки эксплуатации обнаруженных уязвимостей ИС (иными словами, попытки проникновения в ИС). В случае успешной реализации, такие попытки позволяют эффективно продемонстрировать возможность проникновения в ИС и выявить слабые места в обеспечении информационной безопасности. Что в свою очередь позволяет отделить критические проблемы безопасности, требующие непосредственного внимания, от тех, которые представляют меньшую угрозу.

Учитывая используемое программное обеспечение на критических узлах, специалистами BD Security был составлен наиболее исчерпывающий список инструментов для выполнения задачи регулярного сканирования:

Тестирование на проникновение ( тесты на преодоление защиты, penetration testing, pentest) является популярной во всем мире услугой в области информационной безопасности. Суть таких работ заключается в санкционированной попытке обойти существующий комплекс средств защиты информационной системы. В ходе тестирования аудитор играет роль злоумышленника, мотивированного на нарушение информационной безопасности сети заказчика.

Процесс тестирования на проникновение подразумевает моделирование реальных действий злоумышленника – поиск уязвимостей системы защиты и их последующую эксплуатацию. Тест на проникновение позволяет получить независимую оценку и экспертное заключение о состоянии защищенности конфиденциальной информации.

По результатам работы готовится детальный отчет, который позволит не только узнать о степени защищенности конфиденциальных данных, но и получить конкретные рекомендации по устранению выявленных угроз информационной безопасности.

В ходе теста на проникновение осуществляются попытки эксплуатации обнаруженных уязвимостей ИС (иными словами, попытки проникновения в ИС). В случае успешной реализации, такие попытки позволяют эффективно продемонстрировать возможность проникновения в ИС и выявить слабые места в обеспечении информационной безопасности. Что в свою очередь позволяет отделить критические проблемы безопасности, требующие непосредственного внимания, от тех, которые представляют меньшую угрозу.

Учитывая используемое программное обеспечение на критических узлах, специалистами BD Security был составлен наиболее исчерпывающий список инструментов для выполнения задачи регулярного сканирования:

- BackTrack (Kali Linux)

- MaxPatrol

- 10-Strike LANState

- Анализатор Microsoft Baseline Security Analyzer

- Cain&Abel

- Nmap

- Acunetix Web Vulnerability Scanner